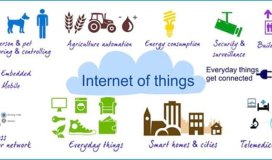

Como dados continuam a crescer, a Internet das coisas não é um termo distante agora. Em nenhum momento, muito tem feito possível, dispositivos e máquinas para falar um com o outro, independentemente de barreiras geográficas e ficar ligado digitalmente, influenciando todos os aspectos de nossas vidas, incluindo nossos escritórios, casas, carros e até mesmo os nossos corpos. Ofereceu grandes oportunidades para as empresas, para saltar para a pista rápida, para se tornar mais eficiente e trazer produtos inovadores para o mercado.

A Internet das coisas mudou fundamentalmente a maneira que a maioria das empresas pensam sobre conectividade. As empresas agora podem ter um acesso mais rápido e mais confiável de dados em tempo real do que tinham antes. As empresas implementam IOT para geração de receitas e coleta de dados. Mas com conectividade aprimorada e melhorada, as preocupações de segurança também entraram em imagens. MUITO tem sido tornar-se um alvo atraente para os ciber-criminosos. Além disso, mais conectado dispositivos conotada com mais possibilidades de ataques; a menos que as iniciativas são tomadas para resolver a crescente preocupação de segurança.

Sem dúvida, se você possui um negócio, os riscos se potencialmente altos: com endereço IP e dados pessoais armazenados em dispositivos conectados, os hackers podem facilmente intrometer e uso indevido de informações privadas. Para evitar tais situações, protegendo vários pontos de vulnerabilidade, seja um laptop, uma TV inteligente, um regulador em uma planta industrial ou nada; segurança é um grande desafio para as organizações que requer atenção imediata.

Assim, para garantir o bom funcionamento de sua organização, controle de acesso, autenticação de dados e privacidade do cliente devem ser devidamente estabelecidas. Cada dispositivo deve ter uma identificação exclusiva para autenticação. Empresas devem ser capazes de buscar todas as informações sobre estes dispositivos conectados e -los em estoque para auditoria. Além disso, um quadro jurídico deve ter em conta, a tecnologia de núcleo em conta.

Além disso, mantém a alterar o ambiente de ameaças e então é importante estar atento sobre quaisquer vulnerabilidades conhecidas de remendo. Também, provedores de Internet das coisas devem avisar seus clientes sobre vários política de privacidade que eles seguem e o que eles pretendem fazer com os dados. Além disso, fabricantes, bem como as empresas de segurança estão colaborando juntos para ajudar a proteger o mundo muito antes que as coisas caem fora de controle.

Embora, esta tecnologia ainda está em seus anos de formação e tem um longo caminho a percorrer conduz a toda a indústria. Por enquanto, a melhor coisa seria isolar esses dispositivos em uma rede separada, com o uso de redes locais virtuais que são protegidos por firewalls ou, pelo menos, com roteadores para garantir a segurança de triagem.